30c3: The Tor Network : We're living in interesting times

We're living in interesting times. Roger Dingledine and Jacob Appelbaum discuss contemporary Tor Network issues related to censorship, security, privacy and ...

0 comments Security akerro youtube.com 0

NSA twierdzi, że udaremniła atak, który mógł pogrążyć światową gospodarkę

Amerykańska Agencja Bezpieczeństwa ujawniła informacje na temat udaremnienia ataków BIOS, które miały rzekomo rujnować komputery w całych Stanach, powodując niewyobrażalne skutki dla gospodarki, także globalnej.

0 comments Security Writer onet.pl 1

Analyzing DarkComet in Memory

In a recent case I came across DarkComet and had the opportunity to test out my new Volatility skills. Over the course of this article I will be using a memory dump from a Windows7 VM that I installed the following sample on:

0 comments Security akerro tekdefense.com 0

Używasz pirackiego Photoshopa, Office'a lub Winowsa? Uważaj na nowego Cryptolockera

Analitycy zagrożeń przechwycili nową wersję zagrożenia typu Cryptolocker, które po zainfekowaniu komputera szyfruje pliki użytkownika i żąda za ich odblokowanie okupu w Bitcoinach.

0 comments Security kawak money.pl 0

DPR zniknął z sieci, to już pewnie koniec Silk Road 2.0

Trochę straciłem rachubę ale społeczność Tor przegrywa jakieś 4:0 z organami ścigania ;]

1 comment Security grzegorz_brzeczyszczykiewicz zaufanatrzeciastrona.pl 0

RSA: 10 mln USD za osłabienie szyfrowania. Kryptograficzny backdoor NSA dla każdego

Agencja Reutera ujawnia, że NSA nie tylko zalecała korzystanie z osłabionego algorytmu który stworzyła, ale też była skłonna płacić za promowanie konkretnej implementacji PRNG w zestawie narzędziowym BSAFE.

0 comments Security Writer badsector.pl 0

Ty też możesz tworzyć Internet 2.0! Bez PRISM, cenzury i kontroli rządów

Internet narodził się jako inicjatywa amerykańskich władz i wojska, nic zatem dziwnego, że instytucje te sprawują nad nim kontrolę. Co zrobić, aby jej uniknąć? Zamiast narzekać na inwigilację Internetu, trzeba zbudować własny.

10 comments Security akerro gadzetomania.pl 0

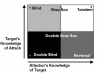

Route-injection, czyli przekierowywanie ruchu internetowego na routerach używających protokołu BGP

Ruch taki może być monitorowany, manipulowany. Ataki te były wymierzane w konkretne organizacje i ich pule adresów. W przeciwieństwie do typowego MITM, atakujący nie musi być fizycznie w pobliżu ofiary.

0 comments Security Writer threatpost.com 0

Update o audycie TrueCrypta

Thanks to the amazingly generous donations of 1,434 individual donors from over 90 countries, as of today, we've collected $62,104 USD and 32.6 BTC* towards this effort.

0 comments Security akerro cryptographyengineering.com 0

Microsoft o planach obrony przed NSA

Microsoft wprowadzi obowiązkowe i automatyczne szyfrowanie danych w swoich internetowych usługach

0 comments Security kawak chip.pl 0

Fake ATM Machines that look Real

Military Police of São Paulo seizes equipment used by swindlers where they install fake ATMs in banks on weekends.

0 comments Security akerro liveleak.com 0

PS4 i Xbox One masowo atakowane przez hakerów

Konsole nowej generacji, oparte na architekturze pecetowej i wymagające w dużym stopniu podłączenia do internetu są łakomym kąskiem dla hakerów.

0 comments Security kawak chip.pl 0

Nowe, krytyczne usterki w systemach Windows

Microsoft ogłosił właśnie, że w najbliższy wtorek w usłudze Windows Update pojawi się pięć aktualizacji dla systemów Windows, które łatają wykryte w nich krytyczne usterki.

0 comments Security kawak chip.pl 0

Cyanogenmod domyślnie szyfruje twoje wiadomości

Podsłuchać można każdego. Można włamać się na jego skrzynkę pocztową, słuchać jego rozmów telefonicznych i czytać jego SMS-y

0 comments Security kawak chip.pl 0

Firefox and FireCAT as a Platform for Ethical Hacking

It was really simple but had a condition-based methodology, and therefore was impossible to use any automated tool; we could only use a web browser. Our solution was to convert Firefox into a Platform for Ethical Hacking.

0 comments Security akerro mozilla.org 0

“We cannot trust” Intel and Via’s chip-based crypto, FreeBSD developers say

Following NSA leaks from Snowden, engineers lose faith in hardware randomness.

4 comments Security akerro arstechnica.com 0

THC-Hydra 7.5 Released - Fast Parallel Network Logon Cracker

THC-Hydra is a parallelized network logon cracker which supports numerous protocols to attack, new modules are easy to add, beside that, it is flexible and very fast.

2 comments Security akerro darknet.org.uk 0

» CBŚ ujęło “cyberterrorystę” pomimo korzystania przez niego z TOR-a -- Niebezpiecznik.pl --

Nastolatek liczył na bezkarność, korzystając z sieci internetowej Tor, która według obiegowych opinii jest w pełni anonimowa.

14 comments Security kawak niebezpiecznik.pl 0

Wbudowany spyware w telefonach lenovo.

I own a lenovo P780. I just received it the other week. It is my first Android device. Coming from the linux world (god rest your soul my precious ...

preview 0 comments Security grzegorz_brzeczyszczykiewicz reddit.com 0